Die ersten Schritte auf dem Weg zu mehr Individualität

Auf Basis der Schlüsselverwaltungen TSObjektkey oder TSKey passen wir diese Programme individuell an ihre Vorstellungen an. Diese Programme bilden den Rahmen und wir füllen ihn mit den Funktionen, die sie benötigen. Sie entscheiden selbst, welchen Umfang ihr Schlüsselmanagement haben soll. Dabei kann die Schlüsselverwaltung mit ihrem Budget und ihren Ansprüchen aufwachsen.

Netzwerk und Datenbank

Soll die Schlüsselverwaltung in einem größeren Netzwerk an mehreren Arbeitsplätzen zur Verfügung stehen ?

Das Management von Schlüsseln soll von mehreren Mitarbeitern wahrgenommen werden können ?

Die Datenbank soll sich auf einem gemeinsamen Server befinden ?.

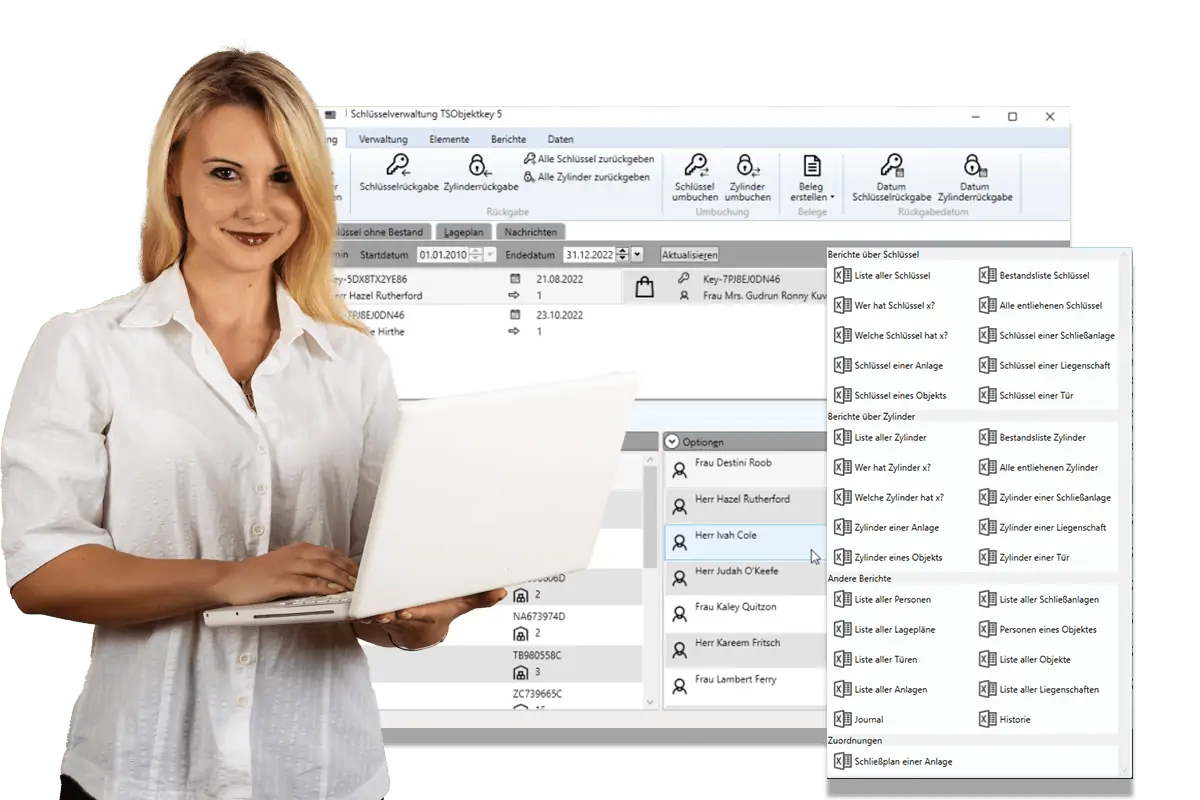

Berichte und Abfragen

Sie entscheiden, welche Abfragen und Berichte sie benötigen. Eventuell haben sie ja Anwendungen, mit denen die Schlüsselverwaltung Daten austauschen können soll ?. Als Standard werden die MS-Office Formate unterstützt, aber natürlich sind auch andere Formate möglich.

Informationen

Welche Informationen sollen verwaltet werden ?.

Gibt es Quellen, aus denen ihre Daten importiert werden sollen ?

Benötigen sie eine Benutzerverwaltung?

Sollen alle Benutzer alle Daten sehen können ?

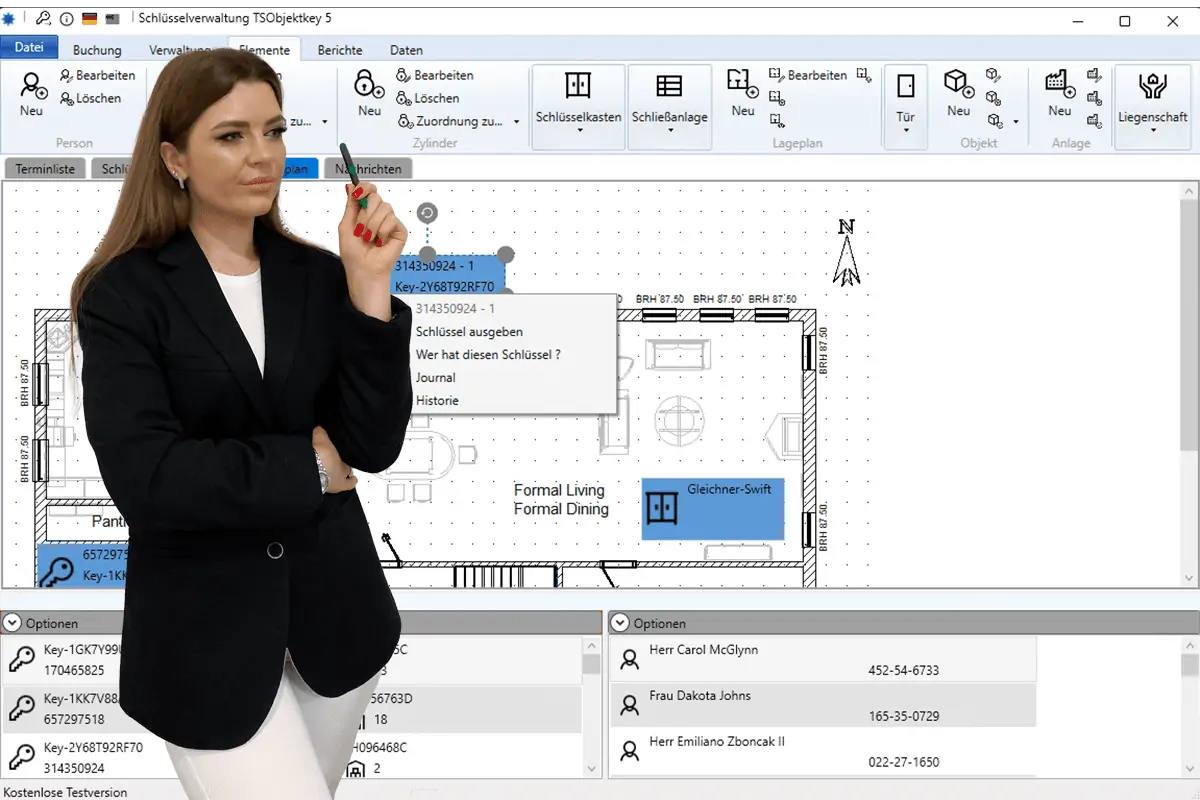

Funktionalität

Welche Funktionalitäten benötigen Sie zusätzlich ?

Eventuell benötigen Sie zusätzliche Genehmigungen, einen Workflow für eine Schlüsselausgabe ?

Datenfelder

Wichtig ist, welche Informationen sie strukturiert verwalten wollen. Neben den vorhandenen Datenfeldern der Schlüsselverwaltungen können natürlich noch „beliebig“ viele andere Felder hinzugefügt werden. Natürlich ist auch die Verwaltung von anderen, zusätzlichen Elementen notwendig, wie zum Beispiel Fahrzeuge. Umgekehrt können auch Datenfelder und Elemente wegfallen, für die sie keine Verwendung haben.

Barcode

Möglicherweise haben sie Bedarf für eine Erweiterung der Barcode-Funktionen der Schlüsselverwaltung ?. Verwenden sie andere Barcodes als die in der Schlüsselverwaltung vorhandenen ?. Benötigen Sie mehr Funktionen ? Sollen ihre Belege eventuell mit Barcodes ausgezeichnet werden ?

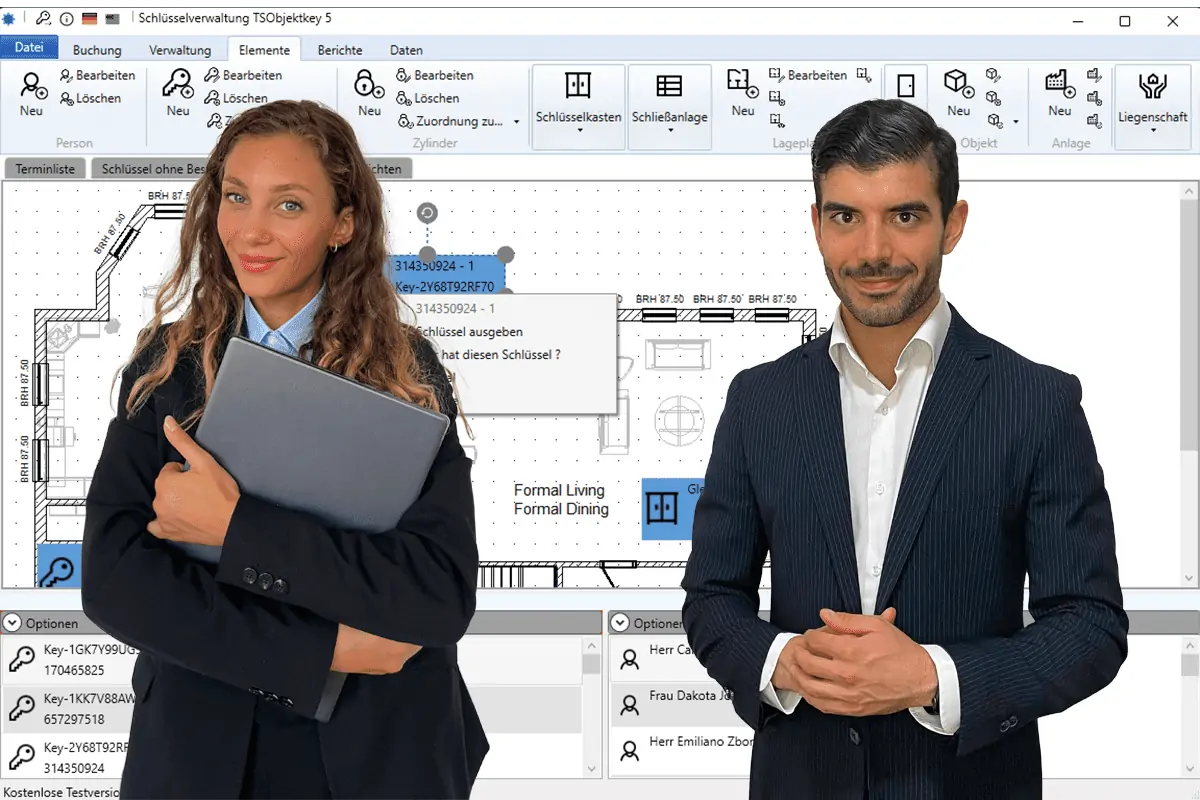

Über uns

Wer sind wir ?

Wir entwickeln seit 1993 Software im Kundenauftrag. Der Fokus liegt dabei auf Business-Anwendungen basierend auf Windows. Aber auch kleine Tools gehören zu unserem Angebot. Möglich sind auch Javascript-Anwendungen auf node.js Basis. In einer Reihe von Webpräsenzen können Sie sich einen ersten Überblick über unser Portfolio verschaffen.

Unserer Angebot

In enger Zusammenarbeit mit dem Kunden entsteht Stück für Stück die gewünschte Anwendung. Auf Wunsch wächst die Anwendung modular mit den Ansprüchen und Möglichkeiten des Kunden auf. Mit mehr als 30 Jahren Erfahrung im Bereich Software und Softwareentwicklung sowohl im Kundenauftrag als auch erfolgreich mit einer Reihe von eigenen Projekten sind wir in der Lage ihr Projekt erfolgreich umzusetzen. Eine ganze Reihe von Stammkunden begleiten wir seit vielen Jahren mit verschiedenen Projekten und Anwendungen.

Kontakt